Key Takeaways

Stelle dir vor, du kommst eines Morgens in deinem Unternehmen an und stellst fest, dass du von einem Cyberangreifer aus deinen Computersystemen ausgesperrt wurdest. Leider kommt dieses Szenario immer häufiger vor. Und dabei geht es nicht nur um große Unternehmen. Laut strongDM betreffen 46 % der Cyberangriffe kleine und mittlere Unternehmen (KMU), was bedeutet, dass Cybersicherheitsrisiken für diese Unternehmen ein wichtiges Thema sein sollten.

Cybersicherheit verstehen

Was ist Cybersicherheit?

Cybersicherheit bezieht sich auf den Schutz von Systemen, Netzwerken und Daten vor digitalen Angriffen. Diese Angriffe zielen oft darauf ab, auf sensible Informationen zuzugreifen, diese zu verändern oder zu zerstören, Geld von Benutzern zu erpressen oder normale Geschäftsprozesse zu unterbrechen.

Häufige Cybersicherheitsbedrohungen für KMU

Kleine Unternehmen sind besonders anfällig für verschiedene Arten von Cyberbedrohungen, darunter:

- Phishing: Betrügerische Nachrichten (E-Mails, SMS, WhatsApp-Nachrichten), die Empfänger dazu verleiten sollen, persönliche Informationen preiszugeben. Sie können wie eine Rechnung für etwas aussehen, das du nie gekauft hast, oder wie eine Benachrichtigung, dass dein Konto gesperrt wurde.

Warnzeichen: Häufige Anzeichen dafür, dass sich Malware auf deinem Gerät befindet, sind eine langsame Leistung, Abstürze oder Einfrieren des Geräts oder eine Änderung der Startseite deines Browsers ohne dein Wissen.

- Ransomware: Schädliche Software, die Daten verschlüsselt und für deren Freigabe eine Zahlung verlangt. Sie kann sich als Strafverfolgungsbehörde tarnen (ist es aber nicht).

- Malware: Software, die dazu bestimmt ist, Computer zu beschädigen oder außer Betrieb zu setzen. Sie können beispielsweise ein gefälschtes Software-Update herunterladen – Malware kann sich sogar selbst herunterladen, wenn du eine riskante Website besuchst oder einen bösartigen E-Mail-Anhang erhältst.

Warnzeichen: Häufige Anzeichen für Malware auf Ihrem Gerät sind langsame Leistung, Abstürze oder Einfrieren des Geräts oder eine Änderung der Startseite Ihres Browsers ohne Ihr Wissen.

- DDoS-Angriffe: Überlastung eines Netzwerks mit Datenverkehr, wodurch es zum Absturz kommt. Das Netzwerk kann das hohe Datenaufkommen nicht bewältigen und funktioniert nicht mehr, sodass Hacker die Ausfallzeit ausnutzen können.

Auswirkungen auf kleine Unternehmen

Cyberangriffe können für kleine Unternehmen verheerende Folgen haben, da sie finanzielle Verluste, Rufschädigung und sogar rechtliche Konsequenzen nach sich ziehen können. Oftmals fehlen kleinen Unternehmen die Ressourcen, um sich von solchen Vorfällen zu erholen – tatsächlich gehen 60 % der KMU nach einem Hackerangriff in Konkurs. Umso wichtiger sind Prävention und Vorsorge.

Schrittweise Bewertung deiner Cybersicherheitsanforderungen

Aus diesem Grund ist es sinnvoll, ein detailliertes Cybersicherheits-Audit durchzuführen. So kannst du besser erkennen, wo Schwachstellen bestehen, die dubeheben solltest. Hier sind einige Schritte, die du unternehmen kannst:

Risikobewertung

Der erste Schritt zur Stärkung der Cybersicherheit ist die Durchführung einer Risikobewertung. Identifiziere potenzielle Bedrohungen für dein Unternehmen, die Wahrscheinlichkeit dieser Bedrohungen und die potenziellen Auswirkungen auf deinen Betrieb.

Identifiziere kritische Vermögenswerte

Bestimme, was am meisten Schutz benötigt. Dazu können Kundendaten, Finanzunterlagen oder sensible Mitarbeiterinformationen wie Bankkontodaten gehören.

Bewerte die aktuellen Sicherheitsmaßnahmen

Überprüfe deine bestehenden Sicherheitsmaßnahmen, um etwaige Lücken zu identifizieren. Sind deine Systeme auf dem neuesten Stand? Verfügst du über einen Schutz vor Malware? Gehe kein Risiko ein – es ist besser, streng mit sich selbst zu sein und sicherzustellen, dass alles wasserdicht ist.

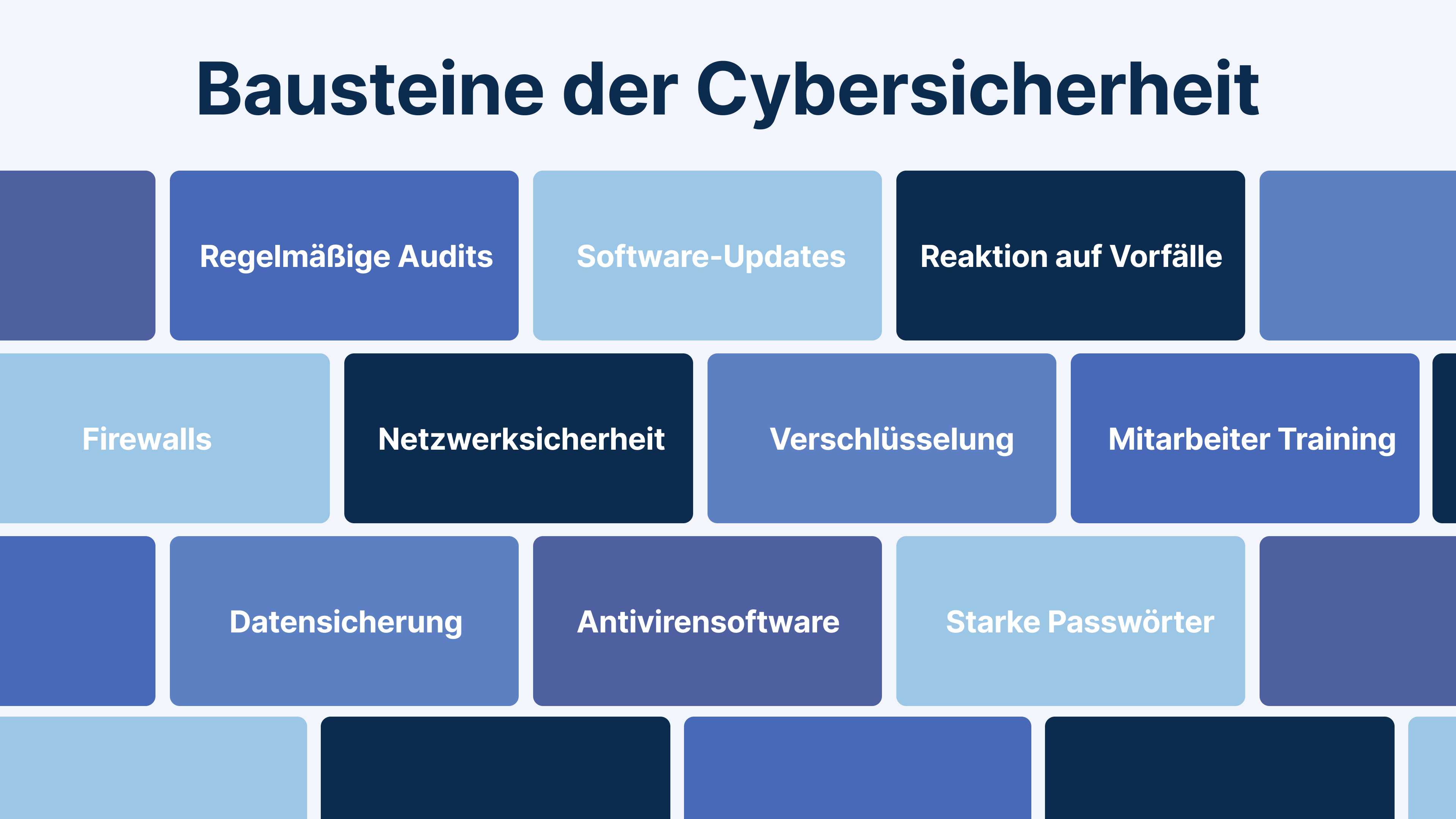

Implementierung grundlegender Cybersicherheitsmaßnahmen

Jetzt weißt du, wo es Verbesserungsbedarf gibt, und kannst einige einfache Cybersicherheitsmaßnahmen umsetzen, die in jedem Unternehmen Standard sein sollten. Zum Beispiel:

Starke Passwörter

Passwörter sind die erste Verteidigungslinie gegen unbefugten Zugriff. Stelle sicher, dass alle Mitarbeiter:innen starke, einzigartige Passwörter verwenden, und erwäge die Einführung eines Passwortverwaltungstools wie 1Password, um den Überblick zu behalten. Dann musst du dir nicht mehr den Kopf zerbrechen, um dich zu erinnern, ob du den Mädchennamen deiner Mutter, dein Geburtsdatum oder den Namen deines ersten Haustiers als Passwort gewählt hast.

Software-Updates

Die regelmäßige Aktualisierung von Software und Systemen ist unerlässlich. Updates enthalten oft Patches für Sicherheitslücken, die Cyberkriminelle ausnutzen könnten. Lasse das Google Chrome-Update nicht zwei Monate lang in den Benachrichtigungen hängen. Es ist aus gutem Grund da.

Firewalls und Antivirenprogramme

Firewalls und Antivirenprogramme bieten einen grundlegenden Schutz, indem sie bösartigen Datenverkehr blockieren und schädliche Software erkennen. Stelle sicher, dass diese installiert sind und auf dem neuesten Stand gehalten werden. Überspringe diesen Schritt nicht – das ist Cybersicherheit für Anfänger.

Datensicherung

Sichere deine Daten regelmäßig an einem sicheren Ort. So stellst du sicher, dass deine Informationen im Falle eines Cyberangriffs oder anderer Datenverluste wiederhergestellt werden können. Es ist möglicherweise unvermeidlich, Ziel eines Cyberangriffs zu werden, aber du kannst selbst dafür sorgen, dass nicht alle deine Daten verloren gehen.

Fortgeschrittene Cybersicherheitsmaßnahmen

Du hast die Grundlagen verstanden – gut gemacht. Leider war das nur das absolute Minimum. Hier sind einige weitere Punkte, die du unbedingt beachten solltest:

Mitarbeiterschulungen

Mitarbeiter:innen sind oft das schwächste Glied in der Cybersicherheit, ohne dass sie wirklich etwas dafür können. Es liegt an dir, Mitarbeiter:innen durch regelmäßige Schulungen zu helfen, Bedrohungen wie Phishing-E-Mails und verdächtige Anhänge zu erkennen und darauf zu reagieren.

Multi-Faktor-Authentifizierung (MFA)

Die Implementierung von MFA sorgt für zusätzliche Sicherheit, da für den Zugriff auf Konten zwei oder mehr Formen der Verifizierung erforderlich sind – dies sind die SMS, die du mit einem Code erhältst, wenn du dich in dein Konto einloggst.

Verschlüsselung

Verschlüsselung schützt sensible Daten, indem sie für unbefugte Benutzer unlesbar macht. Stelle sicher, dass alle sensiblen Informationen verschlüsselt sind. Du kannst die Geräteverschlüsselung auch in deinen Systemeinstellungen über FileVault (Apple) oder BitLocker (Windows) aktivieren.

Netzwerksicherheit

Sichere deine WLAN-Netzwerke und verwende virtuelle private Netzwerke (VPNs) für den Fernzugriff. Ein VPN verschlüsselt Daten und verbirgt die IP-Adresse (eine Zeichenfolge, die dein Gerät bei der Nutzung des Internets identifiziert). Dies trägt dazu bei, deine Daten vor dem Abfangen durch Cyberkriminelle zu schützen.

{{button}}

Cybersicherheitsrichtlinien und bewährte Verfahren

Für die Zukunft ist es am besten, kontinuierliche Cybersicherheitsmaßnahmen zu ergreifen, auf die du zurückgreifen kannst. Diese könnten wie folgt aussehen:

Cybersicherheitsrichtlinie

Eine klar definierte Cybersicherheitsrichtlinie sollte Sicherheitspraktiken, Mitarbeiterverantwortlichkeiten und Verfahren für die Reaktion auf Vorfälle umfassen. Überprüfe und aktualisiere diese Richtlinie regelmäßig, um neuen Bedrohungen zu begegnen.

Plan zur Reaktion auf Vorfälle

Ein Plan zur Reaktion auf Vorfälle beschreibt detailliert die Schritte, die im Falle eines Cyberangriffs zu ergreifen sind. Dazu gehören die Identifizierung der Bedrohung, die Eindämmung des Schadens, die Beseitigung der Bedrohung und die Wiederherstellung der Systeme. Ein solcher Plan gewährleistet eine schnelle und organisierte Reaktion.

Regelmäßige Audits und Aktualisierungen

Führe regelmäßige Sicherheitsaudits durch, um Schwachstellen zu identifizieren und die Einhaltung deiner Cybersicherheitsrichtlinie sicherzustellen. Aktualisiere deine Sicherheitsmaßnahmen regelmäßig, um mit den sich entwickelnden Bedrohungen Schritt zu halten.

Rechtliche und Compliance-Aspekte

Ein letzter Punkt, den es zu beachten gilt: Cybersicherheit ist nicht nur eine gute Idee, sondern oft auch gesetzlich vorgeschrieben. Dies kann weitere Vorsichtsmaßnahmen erforderlich machen.

Identifiziere Vorschriften

Identifiziere alle Cybersicherheitsvorschriften, die für dein Unternehmen gelten. Beispielsweise stellt die Datenschutz-Grundverordnung (DSGVO) im Vereinigten Königreich und in der EU strenge Anforderungen an den Schutz personenbezogener Daten. Es gibt viele verschiedene Richtlinien für unterschiedliche Branchen und Standorte, daher lohnt es sich, eigene Recherchen anzustellen. Wenn du mehr über Compliance-Vorschriften erfahren möchtest, lese unseren anderen Blogbeitrag.

Anforderungen erfüllen

Sobald du weißt, welche Vorschriften für dich relevant sind, stelle sicher, dass du deren Anforderungen erfüllst. Die Nichteinhaltung kann zu hohen Geldstrafen führen – im Falle der DSGVO bis zu 10 Millionen Euro – und deinem Ruf schaden. Deshalb ist es so wichtig, sich über Änderungen in der Gesetzgebung auf dem Laufenden zu halten und deine Praktiken entsprechend anzupassen.

Ressourcen und Tools für kleine Unternehmen

Das ist eine Menge zu bewältigen, nicht wahr? Es gibt einige Möglichkeiten, die dir dabei helfen können:

Tools für Cybersicherheit

Es gibt mehrere erschwingliche oder sogar kostenlose Tools für Cybersicherheit, die zum Schutz deines Unternehmens beitragen können. Das Problem ist, dass kostenlose Tools in der Regel nicht umfassend sind. Hier geben wir dir unsere beste Empfehlung sowie einige kostenlose oder günstige Alternativen, die du in Betracht ziehen kannst, wenn du ein begrenztes Budget hast:

Antivirensoftware:

- WithSecure: Eine erstklassige, umfassende Sicherheitslösung, die viele Aspekte der Cybersicherheit abdeckt und einen hervorragenden Rundumschutz bietet.

- Avast Free Antivirus: Bietet Schutz vor Malware, Phishing und anderen Bedrohungen.

- Bitdefender Antivirus Plus: Bietet robusten Schutz mit zusätzlichen Funktionen wie Ransomware-Beseitigung.

Firewalls:

- pfSense: Eine Open-Source-Firewall, die auf Hardware oder virtuellen Maschinen installiert werden kann.

- OPNsense: Eine weitere Open-Source-Firewall mit Schwerpunkt auf Benutzerfreundlichkeit.

Verschlüsselung:

- VeraCrypt: Eine kostenlose Festplattenverschlüsselungssoftware zum Schutz sensibler Daten auf Festplatten.

- BitLocker und FileVault: Diese in Windows bzw. Mac integrierten Programme bieten eine vollständige Festplattenverschlüsselung zum Schutz deiner Daten.

Multi-Faktor-Authentifizierung (MFA):

- Google Authenticator: Bietet eine zweite Sicherheitsebene deine Konten.

- Authy: Ein weiteres MFA-Tool, das mehrere Geräte und die Wiederherstellung von Konten unterstützt.

Vorteile professioneller Hilfe

Angesichts der hohen Risiken kann es sich durchaus lohnen, professionelle Hilfe in Anspruch zu nehmen. Wenn du deeploi verwendest, erhältst du WithSecure Cybersecurity inklusive, eine seriöse und robuste Cybersicherheitslösung, die in Software-Bewertungen auf Platz 1 rangiert. Das bedeutet, dass du beruhigt schlafen kannst, du du weißt, dass deine Cybersicherheit in sehr sicheren Händen ist und du selbst kaum eingreifen musst.

deeploi kümmert sich um viele Schwachstellen, durch die dein Unternehmen für Cyberangriffe anfällig sein könnte – beispielsweise konfiguriert es die Geräte deiner Mitarbeiter:innen für dich, sodass du sicher sein kannst, dass Software sicher aus vertrauenswürdigen Quellen heruntergeladen wird. Die Integration von WithSecure sorgt dann dafür, dass sie bei ihren täglichen Aufgaben geschützt sind, beispielsweise durch E-Mail-Schutz und Schwachstellenmanagement.

Das Fazit? Gehe kein Risiko ein

Cybersicherheit ist keine einmalige Aufgabe, sondern ein fortlaufender Prozess. Indem du die Bedrohungen verstehst, deine Bedürfnisse bewertest, robuste Sicherheitsmaßnahmen implementierst und dich über bewährte Verfahren und gesetzliche Anforderungen auf dem Laufenden hältst, kannst du den potenziellen Schaden durch Cyberangriffe erheblich reduzieren.

Es gibt mehrere kostenlose Tools und Dienste im Internet, die dir diese Aufgabe etwas erleichtern. Wenn du jedoch die Gewissheit haben möchtest, dass deine Cybersicherheit dem Goldstandard entspricht und deine IT-Prozesse sicher sind, solltest du ein Tool eines Drittanbieters wie deeploi verwenden, das alles professionell und sicher abwickelt.

Hier kannst du dich über deeploi informieren und erfahren, wie wir deine Cybersicherheitsmaßnahmen unterstützen.