Key Takeaways

- Unsichtbare Gefahr: Schatten-IT umfasst alle IT-Systeme, Cloud-Dienste und KI-Tools, die Mitarbeitende ohne Freigabe nutzen.

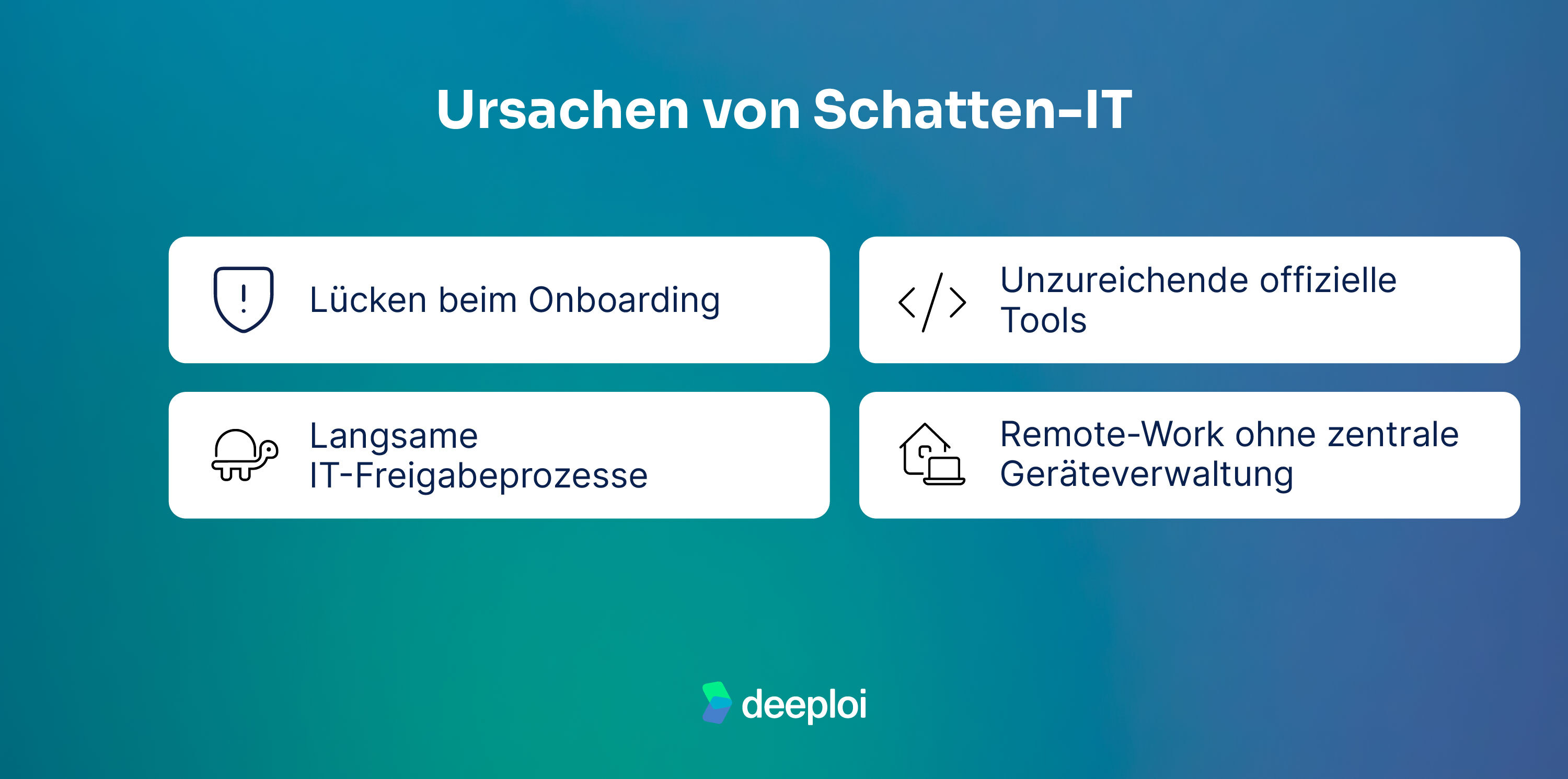

- Die Ursachen von Schatten-IT: Schatten-IT entsteht aus fehlenden Alternativen, langsamen Freigabeprozessen und lückenhaftem Onboarding.

- Struktur statt Kontrolle: Nur das Zusammenspiel aus technischer Transparenz, schnellen Freigabeprozessen und nutzerfreundlichen Lösungen entzieht Schatten-IT dauerhaft den Nährboden.

- deeploi als Lösung gegen Schatten-IT: Zentrale Geräteverwaltung, automatisiertes On- und Offboarding sowie Software-Deployment über eine Plattform geben Unternehmen die volle Übersicht zurück.

Schatten-IT: Risiken erkennen und ab sofort vermeiden

Eine HR-Managerin bereitet das Offboarding eines Mitarbeitenden vor und stellt fest, dass dieser dutzende Cloud-Dienste, KI-Tools und SaaS-Lösungen genutzt hat. Niemand in der IT wusste davon. Niemand hat sie freigegeben. Und niemand weiß, was mit den Daten passiert, die dort noch immer liegen.

Schatten-IT ist ein Symptom fehlender IT-Struktur und wächst in jedem Unternehmen, das keine klaren Prozesse für Tool-Freigabe, Onboarding und Geräteverwaltung hat. Und die Lösung liegt nicht in Verboten, sondern in dauerhafter Transparenz und einfacher IT-Governance. Genau das liefert deeploi als ISO 27001-zertifizierte All-in-One-IT-Plattform bereits für über 250 Unternehmen ohne eigene IT-Abteilung.

Was ist Schatten-IT und warum betrifft sie viele Unternehmen?

Schatten-IT beschreibt sämtliche Hardware, Software, Cloud-Dienste und KI-Tools, die Mitarbeitende ohne Wissen und Freigabe der zuständigen IT-Stelle nutzen. Ob private Cloud-Speicher, selbst installierte Apps oder ein ChatGPT-Account für die tägliche Arbeit: All das zählt dazu. Wichtig ist dabei eine zentrale Erkenntnis: Schatten-IT entsteht fast nie aus bösartiger Absicht. Sie ist das Ergebnis von Effizienzwünschen, funktionalen Lücken in den offiziellen IT-Lösungen und fehlenden Alternativen.

Im Alltag zeigt sich Schatten-IT in vielen Formen, die auf den ersten Blick harmlos wirken:

- Private Dropbox- oder Google-Drive-Konten, auf denen Unternehmensdaten und Kundendaten landen

- WhatsApp-Gruppen für die Kundenkommunikation oder interne Abstimmungen

- ChatGPT-Plug-ins und andere KI-Tools ohne jede IT-Freigabe

- Selbst eingerichtete Trello- oder Notion-Boards für das Projektmanagement

- Private Endgeräte im Unternehmensnetzwerk

Besonders betroffen sind KMU mit 30–200 Mitarbeitenden. Der Grund: Es gibt häufig kein dediziertes IT-Team. Stattdessen übernehmen HR-Manager:innen, Office-Leads oder Gründer:innen die IT-Verantwortung nebenbei. Es handelt sich dabei um die sogenannten Accidental IT Owners. Ohne systematische Inventarisierung fehlt jeder Überblick darüber, welche Tools tatsächlich im Einsatz sind.

Schatten-IT tritt dabei in verschiedenen Erscheinungsformen auf: als Schatten-SaaS (nicht genehmigte Software-as-a-Service-Anwendungen), als Schatten-KI (unkontrollierte Nutzung von KI-Tools wie ChatGPT oder Copilot), als Citizen Development (eigenständig erstellte Workflows mit No-Code-Tools) und als BYOD (private Geräte, die beruflich genutzt werden). Jede dieser Formen bringt eigene Risiken für Sicherheit, Datenschutz und Compliance mit sich.

Die wahren Ursachen von Schatten-IT im Unternehmen

Schatten-IT entsteht nicht aus bösem Willen, sondern sie ist die logische Reaktion auf strukturelle Probleme, die Mitarbeitende täglich ausbremsen. Wer die Ursachen versteht, kann gezielt gegensteuern, statt Symptome zu bekämpfen.

Onboarding-Lücken

Der häufigste Einstieg in Schatten-IT passiert am ersten Arbeitstag. HR hat den Vertrag unterschrieben, die Willkommensmappe liegt bereit. Aber der Laptop ist nicht konfiguriert, Software-Zugänge fehlen, das E-Mail-Konto existiert noch nicht. Die Lücke zwischen HR-Onboarding und IT-Bereitstellung ist in vielen Unternehmen strukturell bedingt, weil beide Prozesse nicht synchronisiert sind.

Die natürliche Reaktion neuer Mitarbeitender? Eigene Geräte mitbringen, private Cloud-Dienste wie Google Drive nutzen oder einen persönlichen ChatGPT-Account anlegen. Was als improvisierte pragmatische Lösung beginnt, wird schnell zur Gewohnheit.

Automatisierte Onboarding-Prozesse schließen genau diese Lücke, bevor Schatten-IT überhaupt entsteht.

{{cta}}

Langsame IT-Freigabeprozesse

Wenn ein Tool-Antrag zwei Wochen braucht, bis er genehmigt wird, wartet kein Vertriebsmitarbeiter auf die offizielle Lösung. Er registriert sich einfach selbst, kostenlos und in zwei Minuten. Genau hier beginnt Schatten-IT: nicht mit böser Absicht, sondern mit einem Effizienzproblem. Je langsamer und bürokratischer der offizielle Weg, desto attraktiver wird der inoffizielle.

Unzureichende offizielle Tools

Mitarbeitende greifen dann zu eigenen Lösungen, wenn die bereitgestellten Tools ihren tatsächlichen Arbeitsalltag nicht abbilden. Ein Design-Team, das mit einem veralteten Projektmanagement-Tool arbeitet, wechselt zu Notion oder Figma, weil es produktiver sein will. Schatten-IT ist in solchen Fällen ein direktes Feedback an die IT: Die offiziellen Lösungen passen nicht.

Remote-Work ohne zentrale Geräteverwaltung

Homeoffice hat Schatten-IT beschleunigt. Wer von zu Hause arbeitet, löst IT-Probleme selbst, weil keine IT-Abteilung vor Ort ist. Private Geräte landen im Unternehmensnetzwerk, persönliche Cloud-Speicher ersetzen freigegebene Ablagen, und Browser-Erweiterungen werden ohne Prüfung installiert. Ohne zentrale Geräteverwaltung hat die IT schlicht keinen Überblick darüber, was auf welchem Gerät läuft und wo Unternehmensdaten tatsächlich landen.

Die Zahlen bestätigen das Bild: 80 % der Mitarbeitenden nutzen Schatten-IT aus Bequemlichkeit und Produktivitätsgründen (Syteca). Gleichzeitig gaben in einer HP-Studie 39 % der jüngeren Beschäftigten an, die Datensicherheitsrichtlinien ihres Unternehmens nicht ausreichend zu kennen – und 54 % dieser Gruppe priorisierten das Einhalten von Deadlines höher als das Vermeiden von Sicherheitsrisiken (HP Wolf Security). Die Nutzung nicht genehmigter Tools ist also weniger ein Wissensproblem als ein Angebotsproblem.

Die versteckten Kosten von Schatten-IT

Während die offensichtlichen Risiken wie Sicherheitslücken schnell im Blick sind, bleiben drei Kostendimensionen oft unsichtbar: unkontrollierte Softwareausgaben, regulatorische Bußgelder und die Folgekosten von Datenpannen. Zusammen ergeben sie ein Risikoprofil, das viele Unternehmen massiv unterschätzen.

Besonders kritisch wird es beim Offboarding. Wenn Mitarbeitende das Unternehmen verlassen und niemand weiß, welche nicht genehmigten Tools sie genutzt haben, bleiben Zugänge aktiv. App-Berechtigungen und Konten bei Cloud-Diensten, die nie jemand inventarisiert hat, stellen ein dauerhaftes Sicherheitsrisiko dar. Ohne zentrale Übersicht über alle genutzten Anwendungen ist ein sauberes Offboarding schlicht unmöglich.

Weißt du, welche Tools dein Team gerade nutzt? Über 250 Unternehmen haben mit deeploi den Überblick zurückgewonnen – ohne eigene IT-Abteilung.

Vom Wildwuchs zur Struktur: Schatten-IT systematisch eindämmen

Schatten-IT vollständig zu eliminieren ist unrealistisch. Aber sie auf ein beherrschbares Maß zu reduzieren, ist absolut machbar. Der Schlüssel liegt in einem zweigleisigen Ansatz: Technische Erkennungsmethoden decken bestehende Schatten-IT auf, während organisatorische Maßnahmen dafür sorgen, dass sie gar nicht erst entsteht.

Nicht genehmigte Cloud-Dienste und KI-Tools aufspüren

Bevor du Schatten-IT eindämmen kannst, musst du wissen, wo sie existiert. Diese vier Erkennungsmethoden liefern dir ein vollständiges Bild:

- Netzwerk-Monitoring und Traffic-Analyse: Wer den Netzwerkverkehr systematisch auswertet, erkennt schnell, welche Anwendungen tatsächlich im Einsatz sind, auch solche, die niemand offiziell freigegeben hat.

- Firewall- und Proxy-Log-Auswertung: In den Logs stecken wertvolle Hinweise auf nicht genehmigte Tools. Viele Unternehmen hätten diese Informationen bereits, sie werden nur selten aktiv ausgewertet.

- Cloud Access Security Broker (CASB): Ein CASB sitzt als Kontrollinstanz zwischen Nutzer:innen und Cloud-Diensten und erkennt unautorisierte Zugriffe in Echtzeit.

- Mitarbeiterbefragungen: Wer direkt fragt, welche Tools das Team tatsächlich nutzt, gewinnt einen ersten Überblick und schafft die Grundlage für gezielte technische Maßnahmen.

Wichtig: Ein CASB (Cloud Access Security Broker) allein reicht nicht. Er erfasst nur Cloud-Traffic. Lokal installierte Software oder über Mobilfunk genutzte KI-Tools bleiben unsichtbar. Erst in Kombination mit Endpoint-Management entsteht echte Transparenz.

IT-Richtlinien und Freigabeprozesse richtig aufsetzen

Eine Schatten-IT-Richtlinie funktioniert nur, wenn sie mit schnellen, unbürokratischen Alternativen gekoppelt ist. Wer Wochen auf eine Freigabe wartet, sucht sich eigene Lösungen. Ein risikobasiertes Stufenmodell hilft, dieses Problem zu lösen:

Zentrale Geräteverwaltung als Fundament gegen IT-Wildwuchs

Ohne zentrales Inventar weiß niemand, welche Geräte und Software tatsächlich im Einsatz sind. Genau hier setzt eine zentrale Plattform für MDM, Software-Deployment und Patch-Management an. Sie bildet das strukturelle Fundament, auf dem Erkennung und Richtlinien überhaupt erst wirken können.

Die Geräteverwaltung von deeploi schafft genau diese Transparenz: automatische Richtliniendurchsetzung, ein zentrales Inventar aller IT-Ressourcen und ein Plattform-Dashboard, das Accidental IT Owners den vollen Überblick gibt.

Warum strikte IT-Richtlinien ohne Alternativen scheitern

Viele Unternehmen reagieren auf Schatten-IT mit strikten Verboten. Das klingt konsequent, bewirkt aber das Gegenteil: Mitarbeitende nutzen die Tools nicht weniger, sondern heimlicher. Die IT-Abteilung verliert jede Sichtbarkeit, und das tatsächliche Risiko steigt. Verbote treiben die Nutzung in den Untergrund und machen Kontrolle unmöglich.

Der wirksamere Ansatz ist empathisch statt restriktiv: IT als Enabler statt als Kontrollinstanz positionieren. Wer schnelle, unkomplizierte Alternativen bereitstellt und Freigabeprozesse beschleunigt, macht Schatten-IT schlicht überflüssig. Mitarbeitende greifen nicht zu eigenen Tools, weil sie Regeln brechen wollen. Sie tun es, weil die offiziellen IT-Lösungen ihren Alltag nicht unterstützen.

Schatten-IT vermeiden mit deeploi

Onboarding-Lücken, Tool-Wildwuchs und fehlende Transparenz sind die drei Haupttreiber von Schatten-IT. Alle drei lassen sich mit einer zentralen Plattform systematisch adressieren. deeploi wurde als All-in-One-IT-Plattform genau dafür entwickelt: Unternehmen erhalten die Kontrolle über ihre gesamte IT-Infrastruktur, ohne dafür IT-Expertise aufbauen zu müssen.

- Automatisiertes Onboarding in 3–5 Minuten: Neue Mitarbeitende erhalten ab Tag 1 einsatzbereite Geräte mit allen genehmigten Apps und Zugängen. Die Lücke, in der Schatten-IT typischerweise entsteht, existiert schlicht nicht mehr.

- Zentrales Software-Management mit genehmigten App-Bundles: Statt Wildwuchs durch selbst installierte Tools gibt es einen freigegebenen Software-Katalog, der automatisiert über die Plattform ausgerollt wird.

- Plattform-Dashboard mit vollständiger Asset-Transparenz: Alle Geräte, Software und Zugänge auf einen Blick. Accidental IT Owners behalten die Kontrolle, ohne sich durch komplexe IT-Systeme kämpfen zu müssen.

- Sicherheit beim Offboarding: deeploi entzieht automatisch alle Zugänge und setzt Remote Lock & Wipe ein. Verwaiste Konten, überprivilegierte App-Berechtigungen und vergessene Cloud-Dienste gehören damit der Vergangenheit an. Kein manuelles Nachverfolgen, kein Risiko durch ehemalige Mitarbeitende.

deeploi kombiniert diese Automatisierung mit einem Experten-Helpdesk, der durchschnittlich innerhalb von 12 Minuten reagiert (SLA: 30 Minuten). Ob HR-Manager:in, Ops-Lead oder Gründer:in: Du setzt IT-Governance um, ohne selbst IT-Expert:in zu sein. Die Plattform übernimmt die technische Komplexität, während du dich auf dein Kerngeschäft konzentrierst.

Fazit: Schatten-IT endet, wo Transparenz beginnt

Schatten-IT ist ein strukturelles Risiko mit wachsenden rechtlichen Konsequenzen, von DSGVO-Bußgeldern bis zur persönlichen Geschäftsführerhaftung unter NIS2. Doch die Lösung liegt nicht in Verboten. Unternehmen, die auf Transparenz, schnelle Freigabeprozesse und zentrale Geräteverwaltung setzen, entziehen Schatten-IT dauerhaft den Nährboden.

Insbesondere für KMU ohne eigene IT-Abteilung ist eine All-in-One-Plattform wie deeploi der praktikabelste Weg: IT-Kontrolle ohne zusätzliches Personal, ohne tiefes IT-Wissen und ohne Kompromisse bei Sicherheit und Compliance. Wer die Ursachen adressiert, statt Symptome zu bekämpfen, macht Schatten-IT überflüssig.

FAQ

Welche rechtlichen Konsequenzen drohen bei Schatten-IT?

Schatten-IT kann zu DSGVO-Bußgeldern von bis zu 4 % des Jahresumsatzes führen, wenn personenbezogene Daten in nicht genehmigten Tools verarbeitet werden. Unter NIS2 drohen zusätzlich Bußgelder von bis zu 7 Mio. € – und Geschäftsführer:innen haften nach §38 BSIG persönlich, auch ohne eigenes Verschulden. Hinzu kommen die Folgekosten von Datenpannen: Vorfälle mit Schatten-KI-Bezug kosten Unternehmen im Schnitt über 5 Mio. USD (IBM 2025).

Betrifft Schatten-IT auch kleine Unternehmen ohne IT-Abteilung?

Ja, gerade KMU ohne dediziertes IT-Team sind besonders anfällig. Wenn niemand den Überblick über genutzte Tools und Cloud-Dienste hat, wächst Schatten-IT unbemerkt. Eine zentrale IT-Plattform wie deeploi kann die fehlende IT-Abteilung ersetzen und die nötige Transparenz über alle Geräte, Software und Zugänge schaffen.

Was kann ich gegen Schatten-IT konkret tun?

Drei Sofortmaßnahmen wirken am schnellsten: Eine Bestandsaufnahme aller genutzten Tools durchführen, schnelle Freigabeprozesse mit sicheren Alternativen einrichten und eine zentrale Geräteverwaltung mit automatisiertem On- und Offboarding implementieren. deeploi deckt alle drei Schritte über eine einzige Plattform ab.

Wie gehe ich mit unkontrollierter KI-Nutzung im Unternehmen um?

Gegen unkontrollierte Schatten-KI helfen keine Verbote, sondern das Bereitstellen sicherer Alternativen. Durch ein zentrales IT-Asset-Management behalten Unternehmen die volle Transparenz über genutzte Software und verhindern gefährliche Datenlücken beim Offboarding. So wird aus unkontrollierter Nutzung eine sichere, produktive IT-Strategie, die Datenschutz und Effizienz vereint.